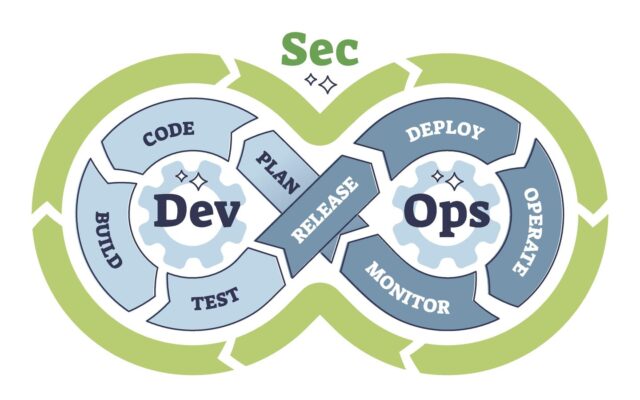

DevSeaps fusionan el desarrollo, la seguridad y las acciones en los coleccionistas de abrigos, por lo que los equipos pueden aprender la primera forma de desarrollar el programa en el desarrollo del programa. Sin embargo, las empresas en tareas más difíciles están más controladas, como las personas sanas.

Down, Tech YouShes desea Tus tukets técnicos Comparta algunas de sus sugerencias para las organizaciones en las regulaciones pero solo sus cartuchos. Sus pensamientos pueden ayudarlo a evitar revistas Scallow (y más baratas), manteniendo y creando una base para la seguridad.

1. Instale el cumplimiento del modo y la actividad

Comience de conformidad con la ley de la regla y para cumplir con el deber de cada miembro. En el control de los negocios, la seguridad y el cumplimiento pueden no ser juzgados, deben instalarse desde la fecha. Fomente su cumplimiento de sus tuberías CI / MD, automáticamente recolectado automáticamente para la investigación y para garantizar que los desarrolladores estén desarrollando la administración. Para reducir el efecto. – Aseatis Pluplyan, Sombrero

2. Establezca pautas claras para

Centrarse en la gestión de la administración, las políticas y la acción. Todos estamos tratando de movernos rápido, pero no podemos flexionar la seguridad. La residencia en presencia del gobierno y la tecnología es muy importante para la marca, el vendedor y los empleados. Y el instrumento que son habilidades más absolutas, existen pautas obvias y protección de lo que es importante para garantizar que no sean aprobados en su entorno. – Rob Green, Las ideas de los negocios

Tus tukets técnicos La organización grupal para CIO de clase fría, COO y Telecoming Telephone. ¿Soy digno?

3. Proporcione el desarrollo de las herramientas que necesitan

La mayoría de los inmigrantes promueven sujetos después del proyecto, inventando la longitud de los sujetos para que los desarrolladores los mantengan ocupados. En cambio, debe proporcionar el desarrollo de las herramientas que necesitan para mejorar la calidad y el Protección de todas las reglas y personas y ciudades de forma – Durante el sistema de codificación. Esto es más prometedor de desarrollo y seguro para la seguridad del equipo. – Tartiq Shakat, Oso

4. Comenzando en los dispositivos de seguridad

Comience con una máquina prioritaria. En el entorno especificado, cualquier cuerpo, absoluto y trabajo para hablar con otro y el exceso. La seguridad de Mesh desde el principio para ayudar a proteger los lugares ciegos, para ayudar con una dificultad incapaz de confianza y cumplir con el cumplimiento. Las fiestas de silencio mantienen todo en el cheque. – Shlomo, Señales de seguridad

5. Gire el código a las comprobaciones automáticas

En Desectops, el orden significa que el resto de las reglas sobre su desarrollo no siempre es dólares, asegurando los estándares de la industria. También ayuda a conocer el código de seguridad, lo más importante en los negocios para evitar el castigo y mantener el Trustman. – Shiva Chandraasther, Grave

6. Protección automática y verificación de estudio y utilizar marcos de código de políticas

Adjunte el cumplimiento del número de un día. En lugar de tratar las reglas como los libros de libros al final, la seguridad de la seguridad y los cheques en las tuberías. Utilice StratiWorks de política de código para alentar la industria empresarial, implementando continuamente continuamente. Este cambio en el bloque en un catalizador de nueva seguridad. – Pawan andind, Calor

7. Redención segura de la primera cultura

Comienza en seguridad como cultura, no es solo una lista de verificación especificada. A medida que construyen nuestra marca, nos damos cuenta de que lo desconocido en el país podría ser útil que modernizar más fuerte más adelante. Tome la seguridad de la conversación original y la presión desarrollada para comprender “por qué” no es solo “cosa”. – Mara Dipfte, Rilla

8. Que tengas mucho tiempo

Vistas desde el día desde el día. Desarrolle la seguridad de todo el deber, desde desarrollos hasta cumplir con las áreas. Verifica automáticamente, papel en todas las cosas y abraza al gerente al comienzo de la tubería. No es demasiado tarde para enviar sobre la construcción del alivio, evitando y funcionando bien de verificar cheques y pañales, sin ser feliz. – Ausha Neerla, Medding State Street

9. Hacer datos de registros como una prioridad previa

Para obedecer el mantenimiento de equipos y aumentar los datos de datos en el sector de desarrollo de fórmulas, organizaciones de confianza. Los datos de los datos incluyen el efecto esperado, la inversión y la confiabilidad, y centrarse en el control de la información – Jakub Lamak, Programa Redgate

10. Centrarse en el rendimiento de los síntomas

Siempre se produce la seguridad segura, centrándose en situaciones, no hacer. Comience la forma de construir software. Cuatro se centran en el logro: quién está haciendo peligroso, dónde y por qué. Conéctese con el equipo y los distritos para tomar la reacción, la mejora y el libre. En las instrucciones, siga lo mejor a los mejores: el equipo. – Jeremy Caleaghan, Comienza a la izquierda

11. Mantenga una fuerza fuerte en las creencias importantes y

Las instituciones a menudo se consideran utilizar el uso de las regulaciones que verifican la hoja de discovps. Es demasiado tarde e incapaz de apoyar. Qué conducir a DricsSepops de pasos y marcas de cursos y marcas está en el poder. Entonces mi sugerencia es: la promoción debe usarse en creencias significativas y. El deseo y el sentimiento de esperanza se verán descansando. – Altaz Vilate, Dresecopsment.com

12. Asegúrese de que el compromiso con la defensa comience en la cima

Una cultura y moralidad provienen de la cima. Se mantiene en seguridad en la prioridad del procesamiento y los productos de compilación y distribución, pero no el único instrumento. ¿Hacen los encuestados del porche, saldos en OKRS y el desarrollo social de los ingresos como si usted fuera la velocidad? – Luke Kyheerer, Ifarriq

13. Llamado a un discurso particular de ‘espectro especial’ y al líder de la seguridad

Es una mala manera. Todas las mediciones de tecnología por completo y ordenar para el rol, y no reduzca esquinas en la compensación. En resumen, “la construcción perfecta del líder aprueba los beneficios del mejor trabajo para la integración, se procesan los bienes. Daniel Lolie, La salud de Benie

14. Actwer trabaja para hacer el problema

Es importante forzar y comerciar el desarrollo para ser una persona segura. La identidad y la corrección de lo malo y la moral bajo más tiempo, la más difícil y costosa es más difícil y costosa que la defensiva de estos. – Rolando Torres, Abacoode Inc.

15. Lamento trabajar juntos

Seguro que el coro trabaja entre desarrollo, protección y trabajo es una humanidad. Es importante asegurar que todas las partes interesadas estén capacitadas utilizando la combinación de protección desde el principio. Las verificaciones y cumplir automáticamente de forma segura y cumplir con la tubería CI / CD es lo mejor para hacer el bien. – Mohahan Subrahiman, Las ideas de los negocios

16. Dev valioso, Lic y Ops of Balance

Es estar en las habilidades del equipo y planificar cómo se usa para ayudar a los altos daños de cada persona. La fuerza de los equipos debe equilibrar su enfoque no es un desarrollo excesivo ilimitado, segundos u OP a expensas de los demás. Extender las habilidades calificadas de su equipo para que coincida con la experiencia mientras está en flexibilidad. La velocidad, la seguridad y la estabilidad no deben fomentarse. – Soy mil mil, Tecnología de la tecnología del horizonte

17. Crear confianza con la inserción entre equipos

Comience en la confianza entre su desarrollo, los equipos de seguridad y el cumplimiento de los expertos. Por el control de los negocios, no es solo el dispositivo móvil sobre la cooperación automática de la cooperación. Si estos tres sonidos no son un cambio rápido, todos sienten todo el consentimiento de una negociación que el progreso. Inicialice en la participación del idioma del compartido, así que en Pittyline. – Ramiro González Dacada, El rebaño

18. Las tierras aprenden a la propia persona

Ha estado restableciendo la velocidad de los negocios. Los datos verdaderos son el tiempo y un modelo no es la experiencia en el agotamiento, la niebla cerebral o los concursos para facilitar el avión. Pero en las reglas regulatorias, si el cumplimiento y la respuesta son inapropiados, un hombre educado y educado es importante. Los viajes más exitosos densecops en el gobierno al supervisor. – Sheesh, Salud

19. Establezca una línea de base ceroforita antes de una imagen

Antes de omitir, basada en cargos de red-legible libres cero, acceso mantenido y ejecutable. Sobre la regulación de la industrial, un viaje de procesamiento seguro; La parte posterior de la incertidumbre. Coloque la seguridad del autodesorador y verifique la confiabilidad recibida, no traída. El propósito de la progresión permite la confianza de la confianza, no el compromiso. – Nineh Sinaha, Jaguano

20. Prioridad Las personas temporales temporales no son personas

Priorice la seguridad de las personas que no son personas al comienzo de su médico. Certificado y verificación automáticamente; Propósito para servicios para servicios, cajas y tierra adentro; y asegúrese de que continúe siendo percibido para minimizar el riesgo, mejorar la investigación – Dino disminuye, AppViewsx